![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科伊朗 APT35 黑客组织利用 AI 实施钓鱼攻击,针对以色列技术专家](https://www.anquan114.com/wp-content/uploads/2025/05/20250528115536850-image-1024x295.png)

伊朗国家支持的黑客组织“Educated Manticore”被揭露针对以色列记者、网络安全专家及计算机科学教授发起钓鱼攻击。该组织与伊斯兰革命卫队(IRGC)关联,攻击者通过电子邮件和WhatsApp冒充技术高管或研究人员的虚构助理,诱导目标访问伪造的Gmail登录页面或Google Meet邀请链接。

网络安全公司Check Point将此次行动归因于代号Educated Manticore的威胁集群,该组织与APT35(及其子集群APT42)、CALANQUE、Charming Kitten等十余个知名黑客团体存在重叠。该高级持续性威胁(APT)组织长期采用精心设计的社交工程手段,通过Facebook、LinkedIn等平台虚构身份诱骗目标部署恶意软件。

Check Point指出,自2025年6月中旬伊朗-以色列冲突升级以来,该组织利用定制化的虚假会议邀请(通过邮件或WhatsApp)对以色列个人发动新攻势。由于消息结构严谨且无语法错误,推测其使用人工智能(AI)工具生成内容。其中一则WhatsApp消息甚至利用当前地缘政治紧张局势,以“急需协助开发AI威胁检测系统应对6月12日以来的网络攻击激增”为饵诱导受害者参会。

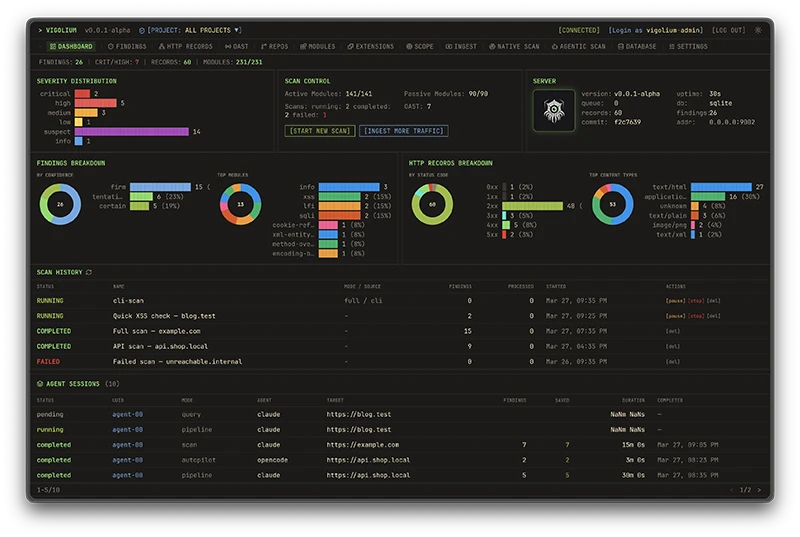

攻击初期消息不含恶意载荷,专注于建立信任。当攻击者通过对话获取目标信任后,会发送钓鱼链接导向伪造登录页面以窃取谷歌账号凭证。发送链接前,攻击者会索要目标邮箱并预填至钓鱼页面,模仿正规谷歌认证流程提升可信度。该定制钓鱼工具包采用基于React的单页应用和动态路由技术,通过实时WebSocket连接传输窃取数据,并能隐藏代码规避检测。

钓鱼页面不仅能窃取账户凭证,还可捕获双重验证(2FA)码实施中继攻击,并内置被动键盘记录程序——若用户中途放弃操作,所有输入内容仍将被窃取。部分攻击还利用Google Sites域名托管伪造会议页面,点击页面任意位置即触发认证流程。

网络安全专家警示:Educated Manticore在伊朗-以色列冲突升级阶段持续构成高危威胁。该组织以激进钓鱼手段、快速搭建攻击基础设施、及时撤除暴露据点为特征,使其能在严密监控下保持高效攻击能力。

消息来源: thehackernews;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

暂无评论内容