据Proofpoint称,网络犯罪分子正在使用先进的社会工程和人工智能生成的内容,使用户难以识别恶意URL。

无论是通过电子邮件、短信还是协作应用程序,基于URL的威胁现在主导着网络威胁格局。攻击者不仅在冒充值得信赖的品牌,他们还在滥用合法服务,用虚假的错误提示欺骗用户,并通过在二维码和短信中嵌入威胁来绕过传统安全。

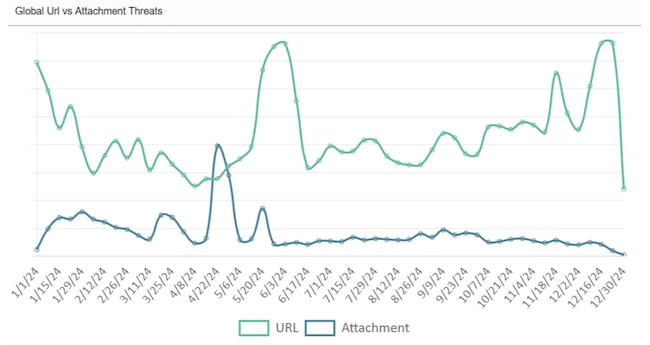

网络犯罪分子更喜欢URL而不是附件

在过去的几年里,用于威胁传递的URL和附件之间的差距继续朝着相反的方向增长,URL的数量远远超过了附件的数量。在2024-2025年的六个月里,研究人员观察到的URL威胁比附件多四倍。

网络犯罪分子更喜欢恶意URL而不是附件,因为它们更容易伪装,更有可能逃避检测。这些链接嵌入在消息、按钮中,甚至嵌入PDF或Word文档等附件中,以吸引点击启动凭据网络钓鱼或恶意软件下载。

凭据网络钓鱼是攻击者的主要焦点

ClickFix活动量同比增长近400%,使其成为恶意软件威胁者最常用的基于URL的技术之一。ClickFix是一种网络钓鱼技术,通过显示虚假错误消息或验证码屏幕来引诱用户运行恶意代码。

通过利用解决感知到的技术问题的冲动,这种方法已成为恶意软件运营商的首选策略,帮助他们传播远程访问木马(RAT)、信息偷竊者和加载器。

凭据网络钓鱼仍然是攻击者最常见的目标,有37亿次基于URL的攻击旨在窃取登录信息。攻击者专注于窃取登录凭据,而不是分发恶意软件。通过冒充受信任品牌并使用CoGUI和Darcula网络钓鱼工具包等现成工具的网络钓鱼诱饵,即使是低技能的行为者也可以部署具有说服力的活动,绕过MFA并导致完全接管帐户。

移动威胁正在上升

仅在2025年上半年,Proofpoint就发现了超过420万个二维码网络钓鱼威胁。基于二维码的攻击通过利用个人移动设备将用户从企业保护中删除。一旦扫描,这些代码就会将用户重定向到网络钓鱼网站,这些网站旨在收集敏感信息,如凭据、信用卡数据或个人标识符,所有这些都以合法性为幌子。

随着攻击者将注意力转移到移动设备上,网络钓鱼活动激增了2,534%。至少55%的基于短信的可疑网络钓鱼信息包含恶意URL。这些通常模仿政府通信或交付服务,由于用户对移动短信的即时性和信任,这些服务特别成功,反映了威胁行为者向移动优先定位的转变。

“当今最具破坏性的网络威胁不是针对机器或系统。他们以人为目标。此外,基于URL的网络钓鱼威胁不再局限于收件箱,它们可以在任何地方进行,而且人们通常很难识别,”Proofpoint的高级威胁情报分析师Selena Larson说。

“从电子邮件中的二维码和假验证码页面到移动优先的短信诈骗,攻击者正在利用可信平台和熟悉的体验来利用人类心理。Larson总结说:“抵御这些威胁需要多层的人工智能驱动的检测和以人为本的安全策略。”

参考链接:https://www.helpnetsecurity.com/2025/08/21/phishing-url-based-threats/

暂无评论内容