![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科Payroll Pirates 劫持高校员工薪资款项](https://www.anquan114.com/wp-content/uploads/2024/10/20241023100920954-image.png)

网络犯罪分子正针对美国高校及其他机构发起攻击活动,将员工的薪资款项转移至由攻击者控制的账户中。

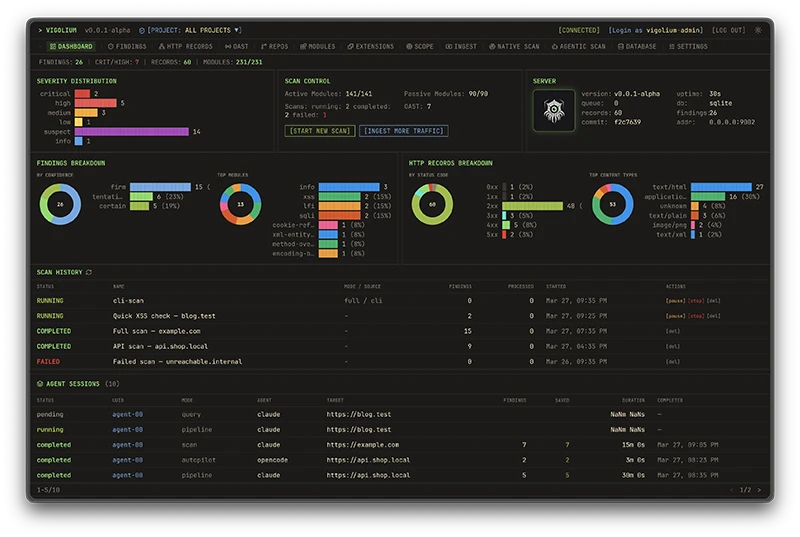

微软表示,这些被称为 “工资单海盗” 的黑客通过钓鱼邮件获取 Workday等第三方平台的访问权限。微软称:“自 2025 年 3 月以来,我们发现 3 所高校中有 11 个账户被成功入侵,这些账户被用于向 25 所高校的近 6000 个邮箱账户发送钓鱼邮件。”

该公司研究人员在 2025 年上半年全程追踪到了这一攻击活动,并指出,尽管威胁行为体的目标是 Workday 账户,但其他多个存储员工人力资源或支付信息的系统也可能面临风险。

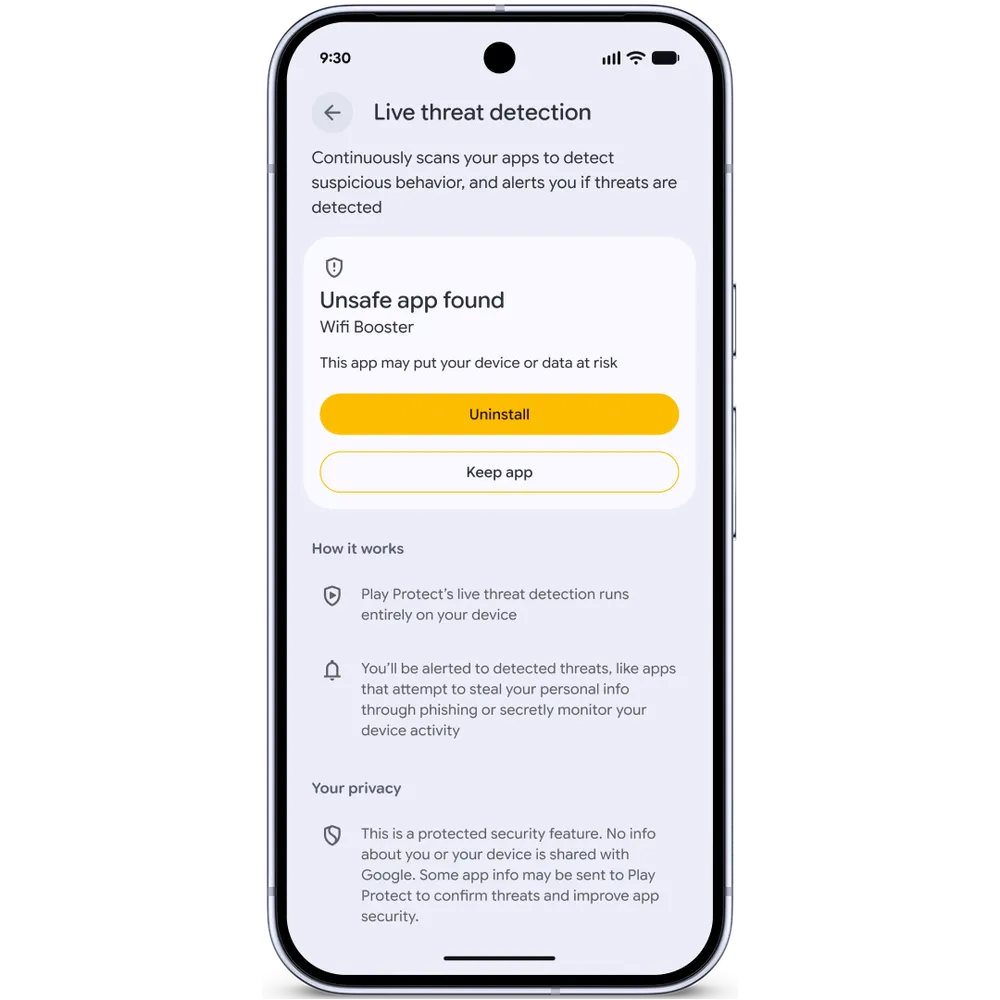

微软透露,黑客通过包含恶意链接的钓鱼邮件窃取多因素认证(MFA)验证码。获取验证码后,攻击者便能劫持受害者的 Workday 账户资料。侵入员工账户后,黑客会创建一条收件箱规则,自动删除所有来自 Workday 的预警邮件,从而在修改银行账户信息时不被发现。微软将这些威胁 actors 命名为 “Storm-2657”,并表示已联系部分受影响客户,为其提供应对该攻击活动的建议。

Workday 的一位发言人表示:“我们鼓励客户启用防钓鱼的多因素认证方式,并在薪资发放等敏感操作环节增加额外验证步骤,以防范此类威胁。”

“报告疑似新冠病例”—— 钓鱼邮件的伪装形式

这些钓鱼邮件形式多样,针对多所高校发送。其中多封邮件包含谷歌文档(Google Docs)链接,主题通常围绕新冠疫情或课堂不当行为指控展开。

部分邮件的主题栏内容包括 “报告疑似新冠病例 —— 请确认您的接触状态” 或 “教职员工合规通知 —— 课堂不当行为报告”。曾出现过这样一起案例:某机构向 500 人发送了一封关于 “疾病接触状态” 的钓鱼邮件,仅有 10% 的收件人将其举报为钓鱼邮件。

微软解释道:“最新发现的攻击手法中,钓鱼邮件会伪装成来自正规高校或高校关联机构的信息。为了让邮件看起来更可信,Storm-2657 会根据收件人所在的机构定制邮件内容。”有些邮件被伪装成校长办公室的官方通知,或人力资源部门发送的薪酬调整相关邮件。除了删除受害者收件箱中所有来自 Workday 的邮件外,攻击者还会将自己的设备注册到受害者的多因素认证系统中,以便长期维持账户访问权限。

与 “商业邮件妥协” 攻击的关联

此类攻击是 “商业邮件妥协”(BEC)攻击的一种变体。在这类攻击中,黑客会接管邮件对话或账户,并将合法账户替换为自己控制的账户。

“商业邮件妥协” 仍是最棘手且造成损失最严重的网络犯罪类型之一。美国联邦调查局(FBI)报告显示,2024 年此类攻击造成的损失超过 20 亿美元。

大多数此类攻击的目标是涉及电汇或自动清算所(ACH)支付业务的企业,最终目的是诱骗受害者将资金误转入黑客控制的账户。

去年,某领先碳产品供应商的一名员工被诱骗向网络犯罪分子进行了多次电汇,导致约 6000 万美元被盗。美国田纳西州的一个学区也遭遇类似骗局,被骗走数百万美元。

消息来源:therecord.media;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

暂无评论内容