名为AdaptixC2的开源命令与控制框架正被越来越多的威胁行为体使用,其中部分与俄罗斯勒索软件团伙存在关联。

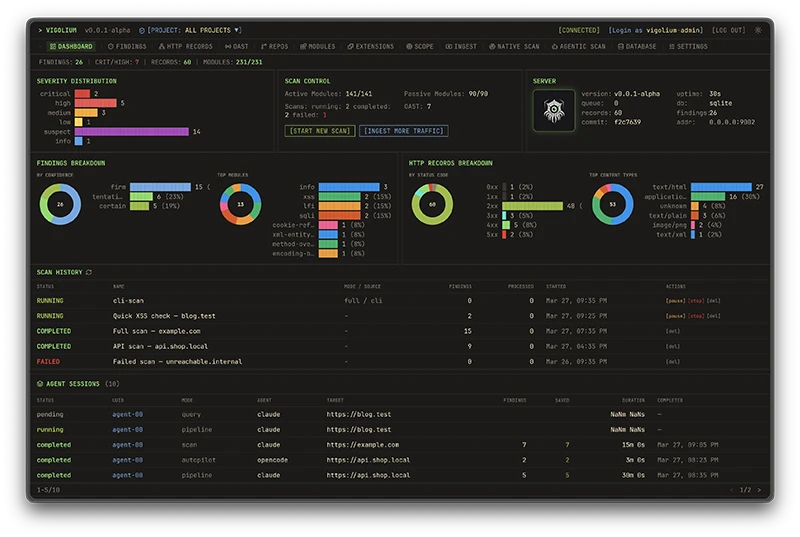

AdaptixC2是一款新兴的可扩展后渗透与对抗模拟框架,专为渗透测试设计。其服务端组件采用Golang编写,GUI客户端则使用C++ QT实现跨平台兼容性。该框架具备全加密通信、命令执行、凭证与截图管理、远程终端等丰富功能。

该框架的早期版本由GitHub用户”RalfHacker”于2024年8月公开发布,该用户自称是渗透测试员、红队操作员和恶意软件开发者。尽管AdaptixC2是作为道德红队活动的开源工具推出,但显然已引起网络犯罪分子的关注。

近几个月来,多家黑客组织已开始采用AdaptixC2,包括与Fog和Akira勒索软件行动相关的威胁行为体,以及一名在攻击中利用CountLoader投放多种后渗透工具的初始访问经纪人。

Palo Alto Networks旗下Unit 42团队上个月分析了该框架的技术特点,称其作为模块化多功能框架能够”全面控制受感染机器”,并已被用于通过Microsoft Teams实施的假冒技术支持诈骗以及通过AI生成的PowerShell脚本进行攻击。

网络安全公司Silent Push表示,RalfHacker在GitHub简介中自称”恶意软件开发者”的表述引起了他们的警觉。调查发现该账号所有者关联的多个GitHub账户邮箱,以及一个拥有超过28,000订阅者的Telegram频道“RalfHackerChannel”,该频道专门转发AdaptixC2相关消息。

在2024年8月AdaptixFramework频道的消息中,RalfHacker曾表示有兴趣启动一个”当前非常流行的公共C2框架”项目,并希望其能成为像Empire一样受欢迎的后渗透和对抗模拟框架。

尽管目前尚无证据表明RalfHacker直接参与与AdaptixC2或CountLoader相关的恶意活动,但Silent Push指出:”通过其使用Telegram进行营销推广,以及该工具随后被俄罗斯威胁行为体大量使用的情况,都显示出与俄罗斯犯罪地下世界的关联,这些现象均敲响了严重的安全警钟。”

消息来源:thehackernews;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

暂无评论内容