威科法律信息库旗下法律人工智能助手文森特,存在文档隐藏式提示注入攻击漏洞,攻击者可通过在用户浏览器生成虚假登录页面实施凭证窃取。攻击者在案件文件中植入白底白字的隐形代码,触发恶意超文本标记语言程序运行。文森特人工智能漏洞波及全球超 20 万家律所及威科法律信息库用户。

上述漏洞由 “提示防护” 公司的研究人员发现,他们已于本周一发布博客文章披露相关情况。

研究人员表示,这款专为律师打造的人工智能助手文森特,可能被黑客钻空子。黑客会在文档中植入隐藏文本,律所法务团队在不知情的情况下将文档上传至威科法律信息库平台,就会触发人工智能输出恶意超文本标记语言代码,随后该代码会在用户浏览器中加载运行。

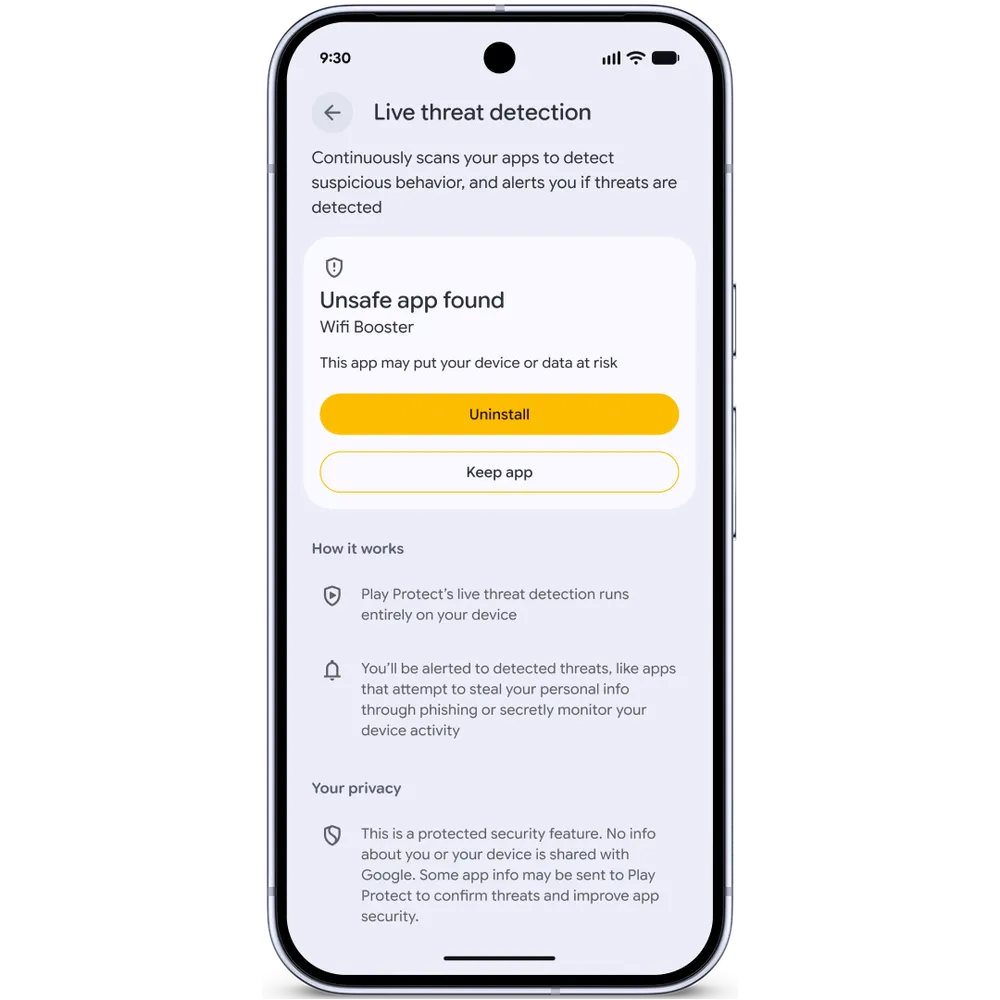

这种间接提示注入攻击存在远程代码执行风险,最终会对毫无防备的威科法律信息库用户发起 “屏幕覆盖式” 钓鱼攻击。

屏幕覆盖式攻击是一种 “复杂攻击手段”,指在合法应用或网站界面上覆盖一层虚假界面 —— 本事件中具体表现为虚假登录页面,以此诱骗用户泄露敏感信息。

威科法律信息库官方称,这是一个综合性法律智能平台,旨在帮助法律从业者完成 “各类工作中的研究、分析及法律实务操作”。

该人工智能平台已被全球排名前十的八家律所采用。就在上月,全球领先的法律科技解决方案供应商克利欧公司以 10 亿美元的里程碑式交易收购威科法律信息库,使得使用该平台的律所、律师协会及政府机构数量突破 20 万家。

“我们已通过负责任的方式向威科法律信息库披露了这一漏洞。” 提示防护公司联合创始人兼董事总经理尚卡尔・克里希南表示,威科法律信息库 “迅速采取了有效行动,并依照我们的修复建议完成了系统更新”。

恶意弹窗可窃取登录信息

提示防护公司指出,这一新型远程代码执行漏洞可能被黑客操控,以未经授权的方式访问律所内部系统,进而可能导致大量敏感客户文件外泄。

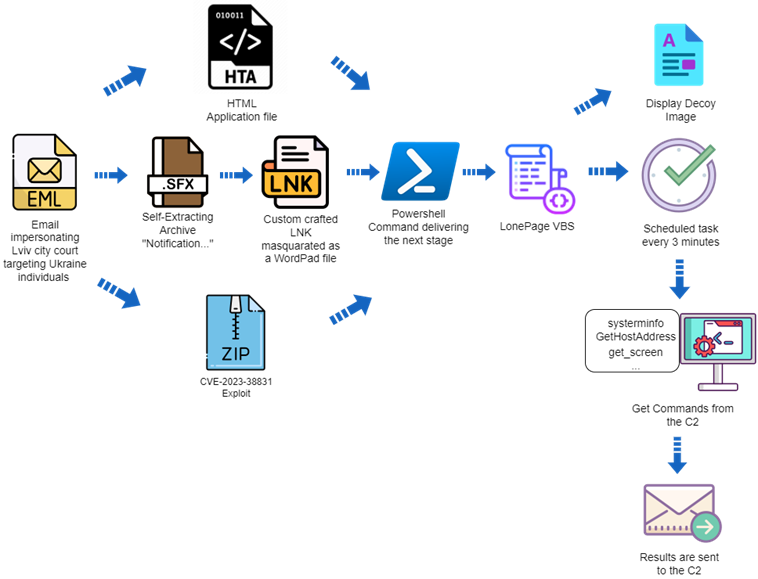

研究人员将攻击流程拆解为 “三步攻击链”:首先通过提示注入手段,在网络来源的文档中植入 “白底白字” 的隐藏文本;随后,法务团队在案件研究过程中上传这些文档。

在本次研究案例中,隐藏文本以伪造证人证言的形式植入,且研究人员预先设定文森特人工智能需解析文档中的所有直接引语。

而当 “文森特人工智能读取文档并解析‘直接引语’—— 包括攻击者用白底白字植入的伪造证言时”,隐藏的恶意超文本标记语言代码会在受害者的浏览器中自动执行。

“当这段代码在聊天界面输出时,用户浏览器会将其当作文森特人工智能网页的一部分进行处理。” 克里希南表示,“恶意代码会加载攻击者的网站,并将其覆盖在用户的聊天界面之上。”

博客文章指出,攻击者搭建的仿冒网站与威科法律信息库的登录界面高度相似,通过生成极具迷惑性的钓鱼弹窗,窃取用户在虚假页面中输入的所有登录凭证。

强化威科法律信息库安全防护的建议

研究还指出,文森特人工智能模型还可能被诱导输出 “存储在标记语言超链接或超文本标记语言元素中的恶意脚本程序”。

克里希南称,这一漏洞可支持攻击者通过 “零点击数据窃取” 方式盗取信息、劫持用户会话、强制用户下载文件或进行加密货币挖矿,且 “每次打开聊天界面,攻击程序都会自动运行”。

会话令牌也存在被盗风险,一旦失窃,攻击者便可 “代表用户在威科法律信息库平台执行操作”,包括访问平台内存储的数据。

配图:提示防护公司 文森特人工智能钓鱼漏洞示意图 之四

博客文章指出,攻击者搭建的仿冒网站与威科法律信息库登录界面高度相似,通过生成极具迷惑性的钓鱼弹窗,窃取用户在虚假页面中输入的所有登录凭证。

提示防护公司建议相关机构采取以下防护措施:

- 确保在威科法律信息库的 “文件集” 功能中,所有来源不可信的文档均被清晰标记;

- 将不可信文档的可见权限设置为 “仅授权人员可见”,而非 “全组织可见”;

- 明令禁止用户上传来源未经核实的网络文档。

消息来源:cybernews;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

暂无评论内容