在过去的一年里,面向公众的Ollama服务器、MCP端点和推理代理在互联网上成倍增加,通常在没有身份验证或速率限制的情况下部署。AIMap是一个开源平台,可以在互联网规模上查找这些系统,对它们进行指纹,对其暴露进行评分,并对授权目标运行特定于协议的攻击测试。

AIMap的作用

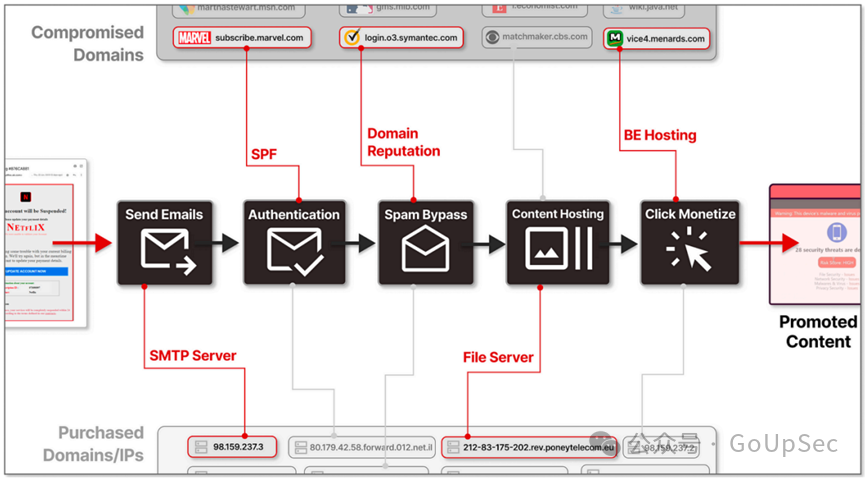

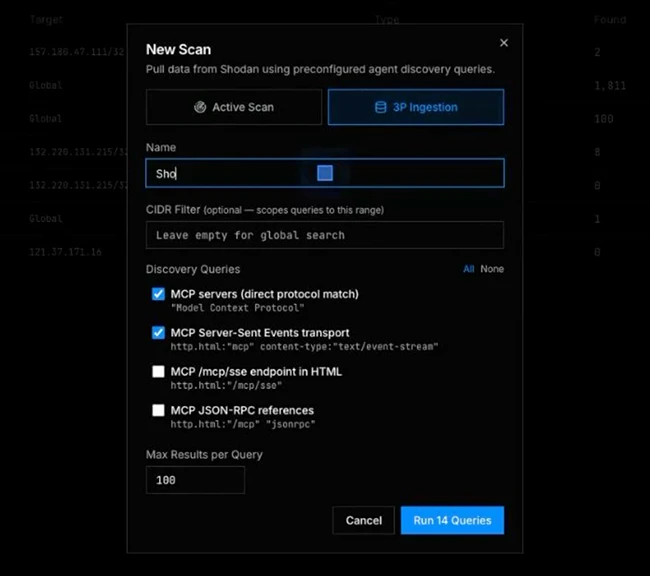

AIMap涵盖五个功能。Discovery透過根據已知的AI簽名調整的32個預設查詢查詢Shodan索引資料。指纹使用Nuclei模板和实时HTTP检查探测每个候选者,以识别协议、框架、身份验证状态、暴露的工具、模型和任何泄露的系统提示。评分为每个端点分配一个0到10的值,由身份验证姿势、工具曝光、CORS配置、TLS状态、系统提示泄漏和危险能力组合加权。

测试运行特定于协议的攻击套件,涵盖提示注入、工具滥用和模型提取,有效载荷、响应、严重性评级和补救说明实时流式传输。可视化以Shodan风格的搜索界面和可按协议、风险级别、国家、港口和组织过滤的3D全球视图显示结果。

覆盖范围包括模型上下文协议(MCP)、Ollama、vLLM、LiteLLM、LocalAI、LangServe和LangChain部署、OpenClaw和Clawwdbot系统、Open WebUI和LibreChat接口、Gradio和Streamlit应用程序、ComfyUI和Stable Diffusion环境、拥抱脸TGI和通用推理API。

对于MCP服务器,攻击模块执行工具枚举、授权边界测试和通过工具描述提供的快速注入评估。对于Ollama,它运行模型列表、模型重量暴露验证和快速注射。对兼容OpenAI的端点进行模型枚举、完成端点滥用和系统提示提取的测试。

区分暴露和可访问

创建AIMap的Bishop Fox安全研究员Aashiq Ramachandran告诉Help Net Security,该平台将网络可访问的端点与开放的端点分开。“当我们探测/v1/models等路径时,200个响应表明端点是真正开放的,没有任何身份验证。401或403告诉我们授权已配置,”Ramachandran说。探针通过读取WWW-Authenticate标头来区分持有人/OAuth、基本身份验证和API密钥要求,进一步对身份验证类型进行分类。

每个发现的端点都带有auth_status字段,仪表板在数据集中聚合no_auth_count。Ramachandran说,操作差异对分类很重要:Ollama实例在其API上返回200与返回401的vLLM部署处于不同的风险类别,即使两者都可以从公共互联网上看到。

检测到部分配置错误的身份验证,其中一条路径在同一实例上强制执行身份验证,而另一条路径不强制执行,在路线图上,而不是在当前版本中。

框架指纹和OpenAI兼容问题

人工智能基础设施扫描中一个反复出现的问题是,许多框架在8000至8080范围内的重叠端口上公开了兼容OpenAI的API,这使得通用/v1/models检查对归因不可靠。Ramachandran说,AIMap通过先探测特定于框架的端点来解决这个问题,然后才返回通用检查。

Ollama、vLLM、LiteLLM、LocalAI、Hugging Face TGI、Gradio、ComfyUI、Open WebUI、LangServe和MCP服务器都有专用指纹。每个都使用正标识符:Ollama在其根路径上返回字符串“Ollama正在运行”,vLLM公开/version端点,LiteLLM的/health响应在正文中包含其名称。

Triton、LM Studio的服务器模式、llama.cpp的内置HTTP服务器和Jan目前缺乏专用签名。Ramachandran说,从这些服务器运行兼容OpenAI的API的部署仍然被检测到并标记为暴露的推理端点,归因于一般。计划为每个指纹提供专用指纹,Triton的健康和模型存储库端点以及llama.cpp的/slots端点是允许积极识别的响应特征。

评分如何加权

0到10分数结合了缺乏身份验证、未知身份验证状态、暴露工具的数量和类型、存在高风险或关键风险工具、开放的CORS策略、缺少TLS、系统提示泄漏、暴露模型、未经审查的模型检测和注册配置。

风险条件的组合,如未经身份验证的访问与代码执行配对,会受到额外的权重。根据Bishop Fox的说法,高于7的分数通常表示在野外看到的可利用条件,包括具有代码执行和暴露系统提示与工具访问配对的未身份验证的端点。

曝光规模

Bishop Fox的产品演示引用了超过175,000个暴露的Ollama实例和8,000多个可从公共互联网访问的开放MCP服务器,其中近一半提供代码执行且无需身份验证。同样的演示使拥有人工智能特定安全控制的组织所占比例为13%。演示中显示的扫描结果显示,50个国家有近2000个实时人工智能端点,其中91%缺乏任何形式的身份验证。

操作员的责任

AIMap的发现和指纹模块是只读的。主动攻击模块在执行前需要操作员选择加入和明确的目标确认。运营商对遵守《计算机欺诈和滥用法》、《GDPR》和其他适用法律负全部责任。该工具用于授权安全测试、防御研究和评估运营商拥有或有书面测试许可的系统。

AIMap在GitHub上免费提供。

原文链接地址:https://www.helpnetsecurity.com/2026/05/06/aimap-ai-attack-surface-discovery/