作为网络安全行业必掌握的知识:30种经典网络安全模型

几个月前网络安全专家罗雄老师发表了《网络安全人士必知的35个安全框架及模型》[1],为大家总结了35种业界经典的安全模型。这35种经典网络安全模型涵盖了安全生存、纵深防御、安全能力、成熟度...

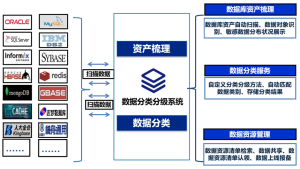

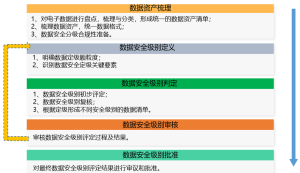

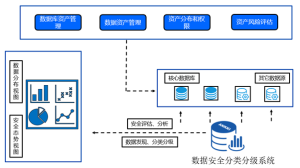

金融数据安全分类分级解决方案

随着大数据、人工智能、云计算等新技术在金融业的深入应用,数据逐步实现了从信息化资产到生产要素的转变,其重要性日益凸显。金融数据复杂多样,对数据实施分级管理,能够进一步明确保护对象,...

网安指南:企业补丁管理的十个最佳实践

企业补丁管理的最佳实践涉及明确目标和范围、创建详细的管理策略、采用自动化工具、持续监控和评估、及时更新和备份、定期扫描和修复,以及重视计划而非仅仅是技术等方面【我们看到NIST的新版企...

端点安全EDR产品选型与避坑指南

随着端点安全在纵深防御和主动安全体系中的地位越来越重要,EDR(端点检测与响应)产品和解决方案已成为CISO武器库中最重要也是最有效的工具之一。以下,我们将介绍EDR产品选型时需要注意的事项...

攻击面管理(ASM)技术详解和实现

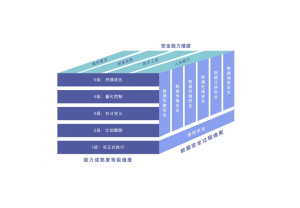

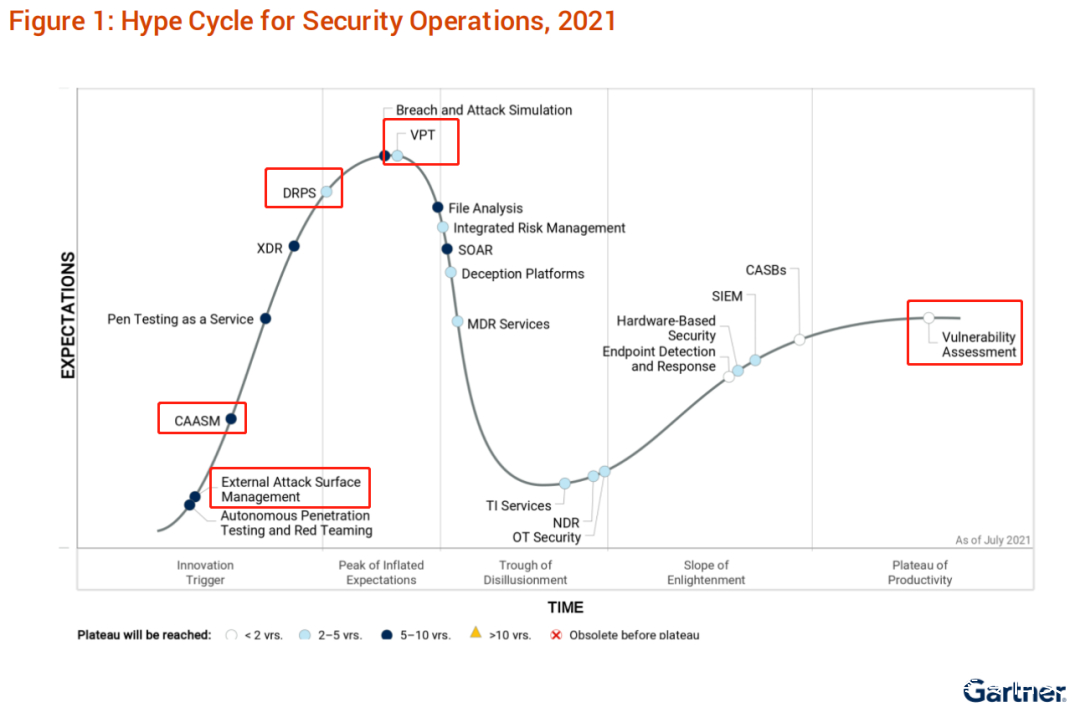

从理论层面对攻击面管理进行说明。Gartner在《Hype Cycle for Security Operations,2021》中共有5个相关技术点:外部攻击面管理(EASM)、网络资产攻击面管理(CAASM)、数字风险保护服务(DRP...

谈谈甲方视角下网络安全产品及安全建设

网络安全已开始渐入日常工作的方方面面,安全态势、应用场景、环境复杂度等对于甲乙方都提出了更多的挑战,这个过程相信大家 都经历过,也有不少人正在经历,这里建议保持一种开放、谨慎的心态...

思科 Talos 研究人员发布 Tortilla 勒索软件的解密密钥

思科 Talos与荷兰警方合作,成功解密了 Babuk 勒索软件的一个名为 Tortilla 的变种,在打击网络犯罪方面取得了重大进展。这一成功的关键在于,警方捕获了在阿姆斯特丹的一名犯罪分子,并夺取了...

2023年中国网络安全行业《开发安全产品及服务购买决策参考》

随着企业数字化转型进入深水区,开发安全体系与能力建设(例如DevSecOps、SDL、ASPM)已成为事关企业发展甚至生存的最高优先级事项之一。离开安全谈敏捷,正如离开敏捷谈开发,在当下和未来的颠...

NGTP解决方案在防御勒索病毒场景中的应用

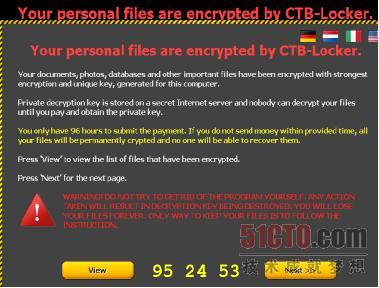

勒索病毒曾经出现引起过安全圈的关注。“CTB-Lock”勒索病毒是其中的代表之一,也是目标性极强的比特币敲诈者病毒。其传播途径主要是通过邮件进行扩散,中毒后会加密磁盘里的数据,并发送勒索信...

面向5G边缘计算平台的安全防护解决方案——奇安信IPv6规模部署和应用案例

在IPv6与5G、物联网等新技术大融合的发展趋势下,“IPv6+5G”的应用有可能导致在海量机器类通信(mMTC)场景中,数以百亿计的各类物联网终端、设备等资产直接暴露在互联网上。若未对这些终端实...

思科警告称:全球出现大规模针对 VPN 服务的暴力破解攻击事件

全球范围内出现了大量针对思科、CheckPoint、Fortinet、SonicWall 和 Ubiquiti 设备的 VPN 和 SSH 服务的大规模凭据暴力破解活动。

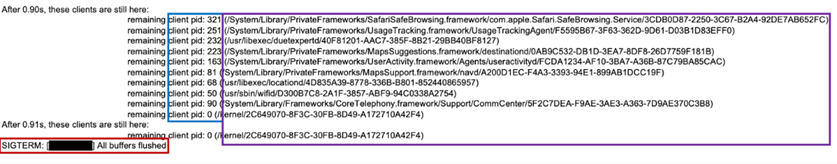

卡巴斯基实验室:每天重新启动 iPhone 将有助于检测恶意软件

卡巴斯基实验室专家分享了他们分析 iOS 设备的经验,该设备感染了以色列公司 NSO Group 的 Pegasus 恶意软件。已发现恶意软件在系统日志文件 Shutdown.log 中留下痕迹。开发的方法不仅可以帮助...

2022年中国网络安全行业《零信任产品及服务购买决策参考》

在一个外部和内部威胁快速增长,全球经济政治危机四伏的后新冠时代,零信任的兴起,无疑给濒临崩溃的企业网络安全部门注入了一剂强心针。零信任已经成为全球企业、政府和网络安全产业公认的应对...

利合信诺 | 全网公测,“龍”重来袭

转载于:https://mp.weixin.qq.com/s/wo9qgLkbBXTeE4wNd_EjBw畅享纯粹终端防护,“火绒安全软件6.0版”正式展开公测,欢迎大家前往火绒官方网站下载体验。火绒安全软件6.0版(以下称“火绒安全6...

安全114

安全114