每个大型组织都对防火墙、SIEM、EDR和无数其他技术进行大量投资,这些技术构成了现代企业网络防御的支柱。然而,尽管有这些重大投资,攻击者继续利用配置错误、未经测试的规则和隐藏的依赖关系,这些依赖关系甚至会溜走最成熟和技术最复杂的环境。

对于大多数企业来说,问题不在于缺乏技术,而在于对该技术性能的信心不入。安全团队通常假设已部署的控制正在按预期运行。然而,如果没有持续的验证,这种保证仍然没有得到证实。这可能会迅速导致投资未得到充分利用、未被注意到的差距,以及在新工具中永无止境地寻找答案,而不是优化已经到位的解决方案。随着时间的推移,这种脱节侵蚀了安全计划所要提供的保证和投资回报(ROI),将技术丰富性转化为运营效率低下的沼泽。

网络安全中的投资回报率问题

当组织评估其网络安全投资回报率时,他们通常会关注其工具套件中的许可证成本、员工人数和预算分配。他们很少衡量的是,这些投资是否在需要时实际有效执行。没有证据,安全性及其投资回报率就变成了一种假设,而且更多时候,它更像是一种令人向往的目标,而不是一种具体的保证。

考虑一个简单的例子:一家公司投资了具有深度数据包检查的下一代防火墙。从纸面上来说,它可以阻止高级威胁和加密恶意软件。在实践中,其配置可能会排除某些流量类型,留下盲点。在这里,这些工具能够阻止攻击者;然而,它们没有正确配置来做到这一点。另一个例子:一家企业部署了一个复杂的端点保护平台,但内部遥测差距意味着其检测永远不会在真实攻击期间触发。

在纸面上,两个组织都可以证明合规性。他们可以显示“正确”工具的发票。然而,两者都不能真正证明它们的有效性。当发生漏洞时,通常的回应是购买新工具,而不是优化或验证您现有的工具。然而,包括2023年ESG研究报告和Gartner的2024年CISO有效性调查在内的多项研究表明,大多数安全漏洞不是由于缺少工具,而是由于尚未验证或配置错误的工具。

通过安全验证解决投资回报率问题

如果网络安全投资回报率的挑战在于未经证实的控制有效性,那么安全验证是其最实用的解决方案。它通过用可验证的证据取代假定的绩效来解决效率低下的根本原因。验证不是促使组织购买越来越多的工具,希望他们已经购买足够多的工具,而是使他们能够衡量、优化和证明他们已经拥有的价值。它将防御转化为数据,将支出转化为证据。

漏洞扫描和渗透测试等传统方法仍然有价值,但它们未能解决更大的投资回报率问题。虽然漏洞扫描识别出缺失的补丁和配置错误,但它们无法确定这些弱点是否真的可以在给定组织的防御层内被利用。渗透测试提供了有关您的防御的宝贵见解,但只是作为时间的定期快照。随着配置的演变和新威胁的出现,这些发现很快就失去了相关性。认识到这些局限性,许多组织正在转向持续威胁暴露管理(CTEM),这是一个强调验证是一个持续、可衡量的过程,而不是定期的、时间点练习的框架。

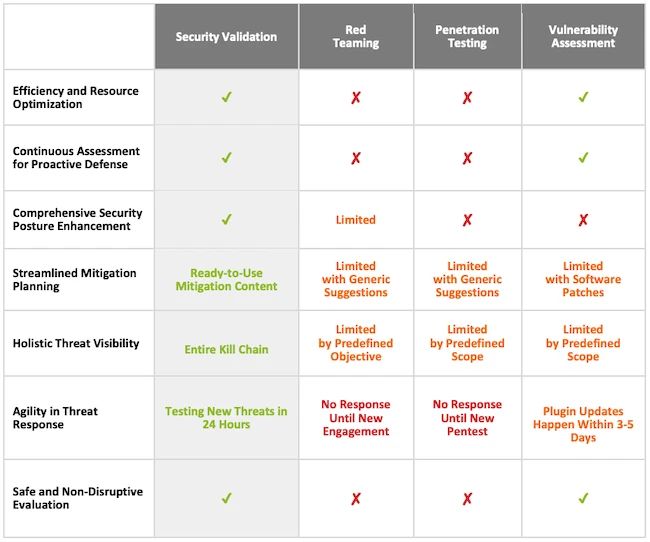

安全验证方法之间的基准(来源:万事达卡和Picus Security)

安全验证为您的日常安全操作带来基于证据的保证,确保每项控制都能持续证明其对最重要的威胁的有效性。为了实现这一目标,它模拟了跨电子邮件、端点、身份、网络和云层的一系列最新对抗策略,然后测量您现有的防御在现实世界条件下的实际反应。

这种持续的反馈循环将网络安全从被动纪律转变为数据驱动的实践。它验证了新的配置更改没有削弱防御,新的检测规则按预期触发,以及已知的攻击技术正在被实时阻止。最重要的是,它缩小了政策和绩效之间的可见性差距,为组织提供了当之无的信心,即每个控件不仅被部署和有效配置,而且还提供了可衡量的保护。

对于安全领导者来说,验证用证据取代了假设。它将安全投资与结果直接联系起来,并帮助团队将理论上的漏洞与对其组织构成真实、可利用风险的漏洞区分开来。这种方法使组织能够将补救重点放在提供最大价值的地方,减少浪费的努力、不必要的工具支出,并减少对其总体防御有效性的怀疑。

证明证券投资的价值

安全验证对于从网络安全计划中实现可衡量的投资回报率至关重要,证明现有控制正在按预期运行,新投资实际上是合理的。通过持续测试防御和使性能与结果保持一致,持续验证确保每个控制都能提供可衡量的价值,同时消除浪费的支出和运营盲点。

原文链接地址以及参考下载链接:https://www.helpnetsecurity.com/2025/10/14/picus-security-validation-whitepaper-investments-roi/

暂无评论内容