OpenAI 于上周五开始推出 Codex Security—— 这是一款由人工智能(AI)驱动的安全代理工具,旨在发现漏洞、验证漏洞有效性并提出修复方案。

该功能目前处于研究预览阶段,ChatGPT Pro、企业版、商业版和教育版用户可通过 Codex 网页端使用,未来一个月内可免费调用。

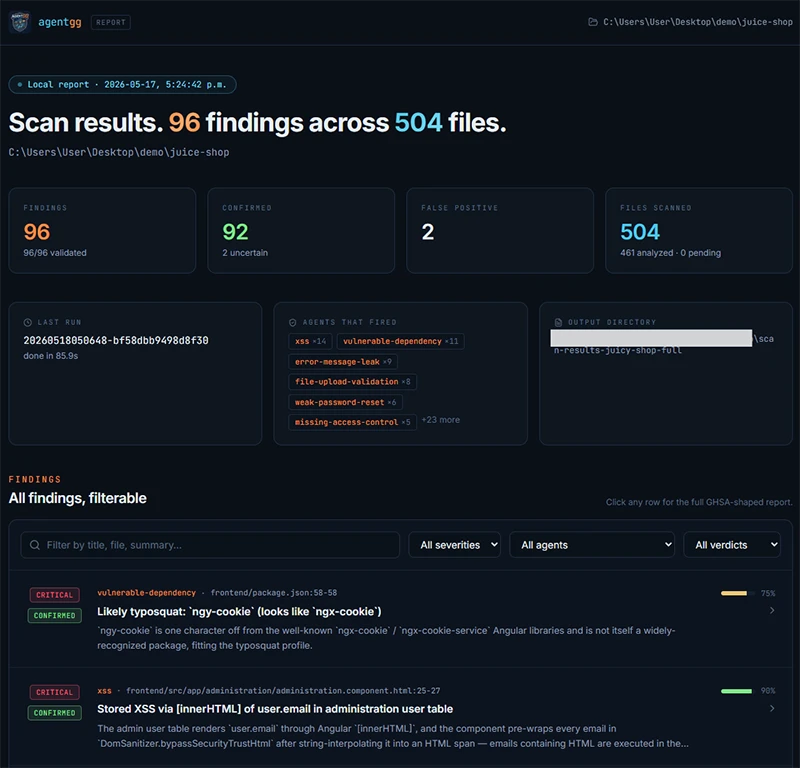

“该工具会深入构建你的项目上下文信息,以识别其他智能代理工具遗漏的复杂漏洞;它能呈现可信度更高的检测结果,并提供可切实提升系统安全性的修复方案,同时避免无关紧要的小漏洞带来的干扰。” 该公司表示。

Codex Security 是 Aardvark 工具的升级版本 ——OpenAI 曾在 2025 年 10 月推出 Aardvark 私有测试版,旨在帮助开发者和安全团队大规模检测并修复安全漏洞。

在过去 30 天的测试阶段中,Codex Security 扫描了外部代码仓库中超过 120 万次代码提交,识别出 792 个关键级漏洞和 10561 个高严重级漏洞。这些漏洞涉及多个开源项目,包括 OpenSSH、GnuTLS、GOGS、Thorium、libssh、PHP 和 Chromium 等。其中部分漏洞如下所列:

· GnuPG – CVE-2026-24881、CVE-2026-24882

· GnuTLS – CVE-2025-32988、CVE-2025-32989

· GOGS – CVE-2025-64175、CVE-2026-25242

· Thorium – CVE-2025-35430、CVE-2025-35431、CVE-2025-35432、CVE-2025-35433、CVE-2025-35434、CVE-2025-35435、CVE-2025-35436

据这家 AI 公司介绍,这款应用安全代理的最新版本利用其前沿模型的推理能力,并结合自动化验证机制,最大限度降低误报风险,同时提供可落地执行的修复方案。

OpenAI 对同一批代码仓库的持续扫描数据显示,该工具的检测精准度不断提升,误报率持续下降 —— 所有仓库的误报率降幅均超过 50%。

在向 The Hacker News 提供的声明中,OpenAI 表示,Codex Security 旨在通过以下方式提升有效信息占比:将漏洞发现过程锚定在系统上下文环境中,并在向用户呈现检测结果前先验证其有效性。

具体而言,该代理工具的工作流程分为三步:分析代码仓库,掌握项目中与安全相关的系统结构,并生成可编辑的威胁模型,明确系统功能及最易受攻击的环节;构建完系统上下文后,Codex Security 以此为基础识别漏洞,并根据漏洞的实际影响程度对检测结果进行分类,同时在沙箱环境中对标记的漏洞进行压力测试以验证其有效性;最终阶段,代理工具提出与系统行为最匹配的修复方案,以减少回归问题,同时让方案更易于审核和部署。

OpenAI 称:“当 Codex Security 配置为适配你项目的环境后,它可在运行中的系统上下文里直接验证潜在漏洞。这种更深度的验证能进一步降低误报率,并支持生成可运行的概念验证(PoC),为安全团队提供更充分的证据和更清晰的修复路径。”

Codex Security 发布的数周前,Anthropic 刚推出 Claude Code Security 工具,该工具可帮助用户扫描软件代码库中的漏洞并提出补丁建议。

消息来源:thehackernews.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;