在没有专门的安全团队的情况下运行AWS安全审计通常意味着在按检查计费的企业平台和通用开源扫描仪之间进行选择,这些扫描仪在没有补救指导的情况下产生调查结果。Cloud-audit是Mariusz Gebala在GitHub上发布的Python CLI工具,它范围更窄,并对它生成的每个发现都附加了修复。

该工具在15项AWS服务中运行45次精选检查,包括IAM、S3、EC2、VPC、RDS、Lambda、ECS、CloudTrail、GuardDuty、KMS、SSM、Secrets Manager、CloudWatch和AWS Config。每个发现都映射到16个CIS AWS基础基准控制之一。检查集的严重程度分布分为6个关键检查、13个高检查、16个中等检查和10个低检查。

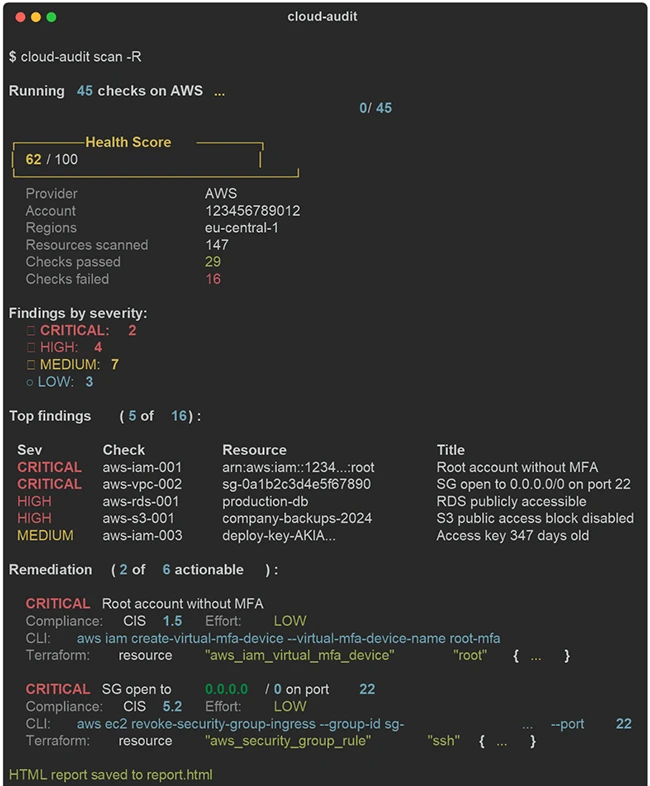

补救输出是什么样子的

Gebala说,补救输出是主要的差异化因素。他说:“大多数AWS扫描仪都突出了基础设施问题。”“我的工具与其他工具的不同之外在于,除了指出问题外,它还提供随时可以运行的命令。”这些命令显示为AWS CLI指令或Terraform代码片段,每个命令都附有指向相关AWS文档的链接。单独的--export-fixes标志使用set -e将所有补救写入注释的bash脚本,旨在在执行前进行审查和有选择地取消注释。

Gebala解释说,支票套装是故意保持狭窄的。他想专注于对15个受支持的服务进行精心挑选的检查,以避免许多扫描仪产生的输出量,专注于潜在攻击者可以利用的内容。项目文档反映了同样的原则,指出每次检查都会回答一个问题:“攻击者会利用这个吗?”

涵盖的检查和评分

安全检查集涵盖了常见的错误配置类别:没有MFA的根帐户、带有通配符操作和资源的IAM策略、没有公共访问块的S3存储桶、在敏感端口上打开到0.0.0.0/0的安全组、可公开访问的RDS实例、禁用日志验证的CloudTrail、没有身份验证的Lambda函数URL、在特权模式下运行的ECS任务以及将机密存储为纯字符串的SSM参数。

该工具还包括成本和可靠性检查,涵盖未附加的弹性IP、停止的EC2实例、单AZ RDS部署以及没有版本的S3桶等项目。

扫描结果产生的健康分数从100开始。关键发现各扣20分,高发现扣10分,中等发现扣5分,低发现扣2分。项目文档将80分及以上的分数置于可接受的范围内,50到79分为需要关注,低于50分的分数为需要立即采取行动。

输出格式和CI/CD集成

Gebala指出,输出格式的范围是不同受众的实际考虑:用于GitHub代码扫描的SARIF,用于自动PR评论的Markdown,以及面向客户的交付成果的HTML报告。配置文件允许团队调整扫描粒度、设置最低严重性阈值、目标区域以及检查每个项目的排除。

SARIF输出将结果输入到GitHub安全选项卡中。记录的GitHub Actions工作流程使用OIDC身份验证,每次工作流运行生成一个短命令牌,并避免了在存储库机密中存储静态AWS密钥的需要。

路线图和下载

作者表示,该代码库包括168个测试,并且仍在积极开发中。计划增加的包括将检查计数扩大到60,覆盖CloudFront、SNS、SQS和Elasticsearch,以及用于比较两个报告的扫描差异功能,以跟踪一段时间内的补救进度。

Gebala还计划了一种分类模式,该模式为设计接受的风险生成抑制配置,Azure支持作为第二云提供商,以及为计划扫描提供Slack通知。

云审计在GitHub上免费提供。

原文链接地址:https://www.helpnetsecurity.com/2026/03/11/cloud-audit-open-source-aws-security-scanner/