Binarly已经发布了VulHunt社区版,使Binarly商业透明度平台的核心扫描引擎可供独立研究人员和从业人员使用。

VulHunt的作用

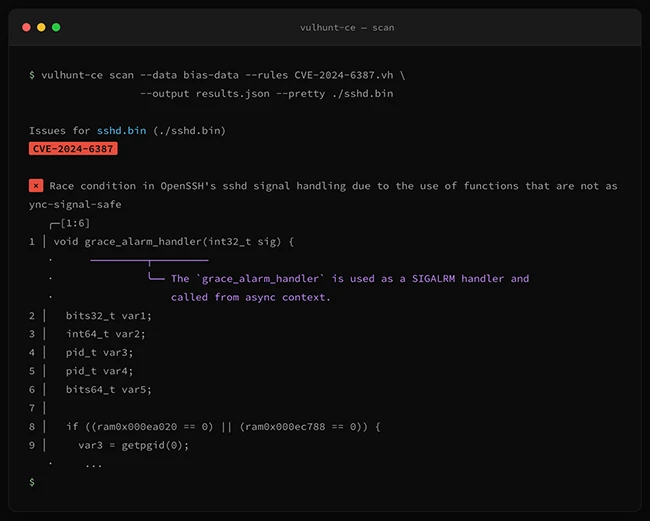

VulHunt社区版是一个用于检测编译软件中漏洞的框架。它同时针对多个二进制表示进行操作,跨拆解、中间表示层和反编译代码工作。目标包括POSIX可执行文件和UEFI固件模块。

检测逻辑用Lua规则表示。每个规则都指定了元数据,如作者和规则名称、目标平台和处理器架构等过滤标准,以及一组定义二进制文件中要查找内容的范围。范围可以在项目级别、针对单个功能或呼叫站点进行操作。文档包括涵盖缓冲区溢出、身份验证旁路和UEFI模块漏洞的工作示例。

规则针对二进制文件运行,不需要源代码。该引擎接受单个二进制文件、二进制忍者数据库和BA2存档,这些是二进制工具链中使用的多组分存档格式。

下面的BIAS层

VulHunt位于二进制分析和检查系统的顶部,内部称为BIAS,Binarly将其作为底层分析基材开发。BIAS提供了VulHunt规则查询的分析环境。社区版将BIAS核心作为开源版本的一部分,代码库主要在C++和Rust之间划分。

社区版涵盖的内容

VulHunt支持POSIX二进制扫描、UEFI模块扫描、基本数据流引擎、功能签名支持、类型库支持和模块支持。支持的架构有x86、x86-64、ARM和AArch64。它还包括与二进制透明度平台的集成,允许研究人员从同一CLI推送规则集、触发扫描、检索结果和下载BA2档案。

由社区贡献者编写的规则在企业部署上运行,无需修改,使社区开发的规则包直接可移植到商业环境。

MCP服务器和AI代理集成

VulHunt可以作为模型上下文协议服务器运行,通过与服务器发送事件传输的流媒体HTTP连接,或通过stdio向人工智能助手展示其分析功能。这允许LLM在分析会话期间调用VulHunt引擎。

为了支持结构化代理工作流程,Binarly与VulHunt一起交付了一套Claude Skills。这些是结构化的指令文件,教人工智能代理如何使用VulHunt的MCP工具完成特定的分析任务。

VulHunt社区版在GitHub上免费提供。

原文链接地址:https://www.helpnetsecurity.com/2026/03/16/vulhunt-open-source-vulnerability-detection-framework/