安全圈中存在一场辩论,表面上听起来很合理,但在运营审查下却分崩离析:哪个更好,漏洞和攻击模拟(BAS)还是自动渗透测试(APT)?

安全供应商出于显而易见的原因引发了这场辩论,有些人甚至明确认为自动渗透测试应该完全取代BAS。但对于负责捍卫组织的从业人员来说,这种框架是问题所在。它代表了伪装成简化的覆盖率回归。询问BAS或自动渗透测试是否“足够”,就像询问烟雾探测器或洒水系统是否使建筑物更安全一样。它们都发挥着根本不同的功能,单独来说都不是银弹。

下面,我们切断了关于这两种技术的三个众所周知的神话,并解释了为什么综合战略需要进攻深度和防守广度。

首先,我们在谈论什么?

漏洞和攻击模拟(BAS)持续安全地模拟和模拟对抗技术,包括勒索软件有效载荷、横向移动和数据泄露,以验证您的特定安全控制是否会停止它们应该停止的。虽然BAS可以运行基于CVE的漏洞利用攻击,但它不一定执行连锁漏洞漏洞漏洞。相反,它测试您的安全控制、防火墙、EDR、SIEM、WAF和电子邮件网关是否阻止(如果没有,则对已知的威胁行为发出警报)。

最终,BAS评估会询问您的辩护:“此配置的控制是否有效?”

另一方面,自动渗透测试采取了不同的对抗性方法。它更进一步,像真正的攻击者那样将漏洞和错误配置串联在一起。它擅长暴露和利用复杂的攻击路径,包括Active Directory中的Kerberoasting或通过管理不善的身份系统升级权限。

自动渗透测试提出了一个根本不同的问题:“攻击者能走多远?”

虽然这两种技术共享相同的验证目标,但它们使用不同的方法来回答不同的问题,而且它们都有自己的盲点。

将BAS视为一系列独立的测量:这个控制是否成立?如果没有,该网关会阻止检测和警报吗?每个测试都是单独的。自动渗透测试是定向的:它从您环境中的某个地方开始并移动,将其找到的任何东西链入一条通往您最关键资产的路径。一个告诉你你的控制有多强。另一个告诉你,攻击者不顾他们能走多远。

误區#1:我们运行自动渗透测试,因此我们知道我们的立场

大多数运行过自动渗透测试的从业人员都认识到一种模式:第一次运行会真正发现新的发现。到三到四次,新的发现几乎停止了。这通常被解读为环境变硬的标志,工具已经完成了它的工作。剧透警报:它没有。它从一个固定的起点开始通过其固定的范围工作。将其指向不同的网络段或初始访问机器,新的攻击路径再次打开。在一个10,000多人的组织中,从同一入口点出发的三四次运行并没有耗尽你的攻击面,他们绘制了其中的一小块。调查结果的下降不是覆盖范围。这是它的错觉,导致一种危险和虚假的自信和控制感。

切入点的范围只是问题的一半。另一半是自动渗透测试不会触及的东西,无论你从哪里开始。

当自动化渗透测试供应商谈论覆盖范围时,他们通常指的是基础设施和网络攻击路径。他们通常不涵盖的内容:SIEM检测规则、您的云配置错误、您的身份控制或您的AI/LLM护栏。

旨在捕捉攻击的工具仍然完全未经验证。

考慮實際後果:您的自動滲透測試工具将攻擊路徑從非特權端點對映到域控制器。您的团队修补漏洞并关闭路径。

- 但是,您的SIEM会提醒您沿途使用的横向移动技术吗?

- 您的EDR会标记凭证倾销企图吗?

自动渗透测试不会告诉你。是的,它找到了路径。但它并没有告诉你你的检测堆栈是否会抓住攻击者走它。

请注意,一些供应商进一步推进这一点,并推销一个零发现的干净运行,作为保护的证明。不是的。这意味着在那一刻,在该范围内,没有从该入口点找到可利用的路径。您的防火墙、SIEM规则、EDR逻辑都未经过验证。没有发现的渗透测试不是绿灯。這是一種伪装成自信的知名度差距。

神话#2:我们运行BAS,所以我们被覆盖了

BAS在广度上非常强大:验证各种已知战术的控制有效性,捕捉配置漂移,并在您的防御堆栈中提供持续的、可衡量的验证。这就是它的真正价值,而且很多。

BAS没有做的是将真正的漏洞串联在一起,以展示经过验证的攻击路径。BAS可以模拟CVE利用,以测试您的控制是否检测到并阻止它,这是其价值的一部分。但它并不能确定攻击者是否可以将配置错误的权限、弱凭据和未修补的服务串联在一起,以在您的特定环境中实现域级妥协。

这就是自动渗透测试的工作。

看到这方向了吗?

BAS连续运行且广度。自动渗透测试进行更深入的、有计划的评估,这些评估会发现BAS无法找到的复杂、多步骤的攻击路径。

僅執行BAS工具的团队就可以清楚地看到控制元件是否已調整,但无论控制元件配置得有多好,对存在的攻击路径的洞察力有限。

一个复杂的对手不只是测试控制。他们绕着他们走。

神话#3:其中一个工具将取代另一个

一些供应商大胆地声称,自主渗透测试已经准备好完全取代BAS。论点是,如果你能验证实际的漏洞路径,为什么要模拟理论上的攻击行为?

从表面上看,这听起来很合理。然而,它不真诚地忽略了基本的结构现实。BAS和自动渗透测试从根本上回答了不同的安全问题。

- BAS问:“我的控制是否对已知的威胁按预期工作?”

- 自动渗透测试问:“攻击者在我的环境中能做什么?”

用自动渗透测试取代BAS将意味着交易持续检测验证、控制漂移监控和持续测试整个防御堆栈的能力,以换取更深入但定期的攻击路径洞察力。

在这种情况下,您将获得对抗深度,但会失去防御能见度。

一个运行自动渗透测试的组织,没有等效的BAS知道攻击者可以走什么路。它不知道它的防御是否会抓住走那些道路的攻击者。那不是全面的安全态势。这是验证计划的一半。

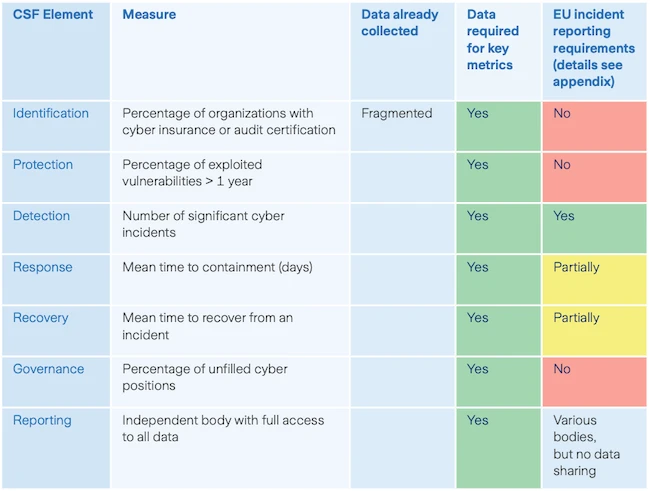

数字说明了什么

当您查看实际生产数据时,BAS和自动渗透测试之间的理论辩论就淡了。现实世界的数字说明了为什么你需要两者:它们揭示了同一枚硬币的完全不同的一半。或者危机。

上下文:攻击者越来越安静

根据《2026年Picus Red报告》,基于加密的攻击同比下降了38%。取而代之的是,对手正在转向并越来越依赖隐身:通过受信任的应用程序层协议(如云服务和旨在看起来像正常流量的合法API)来挖掘数据。攻击者正在通过融入来回避你的控制。

BAS的观点:防御正在失败……悄悄地

客户的匿名和聚合的BAS评估数据清楚地表明,安全堆栈如何跟上这种隐蔽的转变。根据《2025年蓝色报告》,组织可能会认为其部署的控制措施正在工作,但持续模拟揭示了差距:

- 只有14%的记录对抗活动会生成警报。

- 数据泄露预防只有3%的时间成功;正是层对手现在瞄准了盗窃,因为他们将盗窃融入到受信任的应用程序流量中。

- 基于凭据的访问在98%的测试环境中成功。

控制元件已部署,但很多时候,它们没有按照您假设的方式工作。这就是BAS的表面:你的防御堆栈的配置现实,而不是其假设的强度。

自动渗透测试视角:打开大门

当BAS突出了栅栏上的缝隙时,自动渗透测试显示了攻击者如何轻松地穿过它们到达你的谚语金库。凭据访问98%的时间都成功了,实际后果是什么?根据自动渗透测试数据:22%的组织有一个开放的、未经验证的攻击路径,直接发送到域管理员。

综合现实

两种不同的工具。两种不同的方法。同一风险的两张不同图片。BAS向您展示为什么攻击者没有被抓住;自动渗透测试向您展示一旦他们滑过您的控制,他们将不可避免地在哪里。正如你所看到的,没有另一张图片,两张照片都不完整。

你部署了BAS +自动渗透测试,任务完成了吗?没那么快

因此,您同时部署了BAS和自动渗透测试。你现在有进攻深度和防守广度。优秀。但是,工作完成了吗?

不完全是。通过同時執行,您現在引入了一個新的挑戰:正常化差距。

现在,您的团队被断开的查找流淹没了数字海啸,包括:

- 来自您的自动渗透测试解决方案的数十个经过验证的漏洞

- 控制BAS解决方案的差距

- 扫描仪中的数以万计的理论漏洞

如果没有额外的层来合并、重复和优先处理这些输出,您的补救队列很快就会在操作上变得无法管理。

如果您的BAS平台已经证明您的WAF或EDR成功阻止了其利用,那么纸面上的“关键”漏洞的优先级要低得多。

这正是Picus安全验证平台弥合差距的地方。Picus安全验证平台专为达到断开连接工具操作上限的从业人员而构建,为您提供统一的智能层。

它自动从外部自动渗透测试工具和漏洞扫描仪以及自己的持续验证产品中摄取结果。然后,它直接针对您的实时安全控制性能数据运行该组合数据集。通过统一这些维度,Picus Platform消除了基于CVSS的猜测,将50,000个理论发现转化为基于已确认的现实世界可利用性的单个、重复删除和排名的操作队列。

要问的正确问题

如果您正在评估您的验证覆盖范围,或挑战供应商的“银弹”声明,请询问以下三个问题来消除噪音:

1.您的产品验证了我的哪些攻击表面,以及在什么范围内?如果答案没有解决您的检测堆栈、云环境、身份控制和人工智能工具,那么这些表面被假定是安全的,而不是被证明是安全的。

2.您的平台如何区分可利用的漏洞和理论漏洞?如果答案是CVSS分数,那么您正在根据一个不反映您实际环境的实时、现实世界安全控制的列表进行优先排序。

3.您的平台如何将我其他工具的发现正常化?如果答案涉及手动交叉引用或导出CSV,请运行,不要行走。这就是你的风险丢失和积压增加的地方。

单独BAS或自动渗透测试是否足够,有一个答案:两者都不是。问题的双方都需要答案。数据显示了当你没有得到它们时会发生什么。

仅依赖一个工具,您就只剩下一半的验证程序。在没有协调平台的情况下,两者都依赖会导致不同程度的混乱和混乱。

准备好建立一个完整的验证策略了吗?下载我们的白皮书《了解安全验证的两面:BAS与自动渗透测试》,了解如何在不淹没断开的警报的情况下统一您的攻击和防御工具。

原文链接地址:https://www.helpnetsecurity.com/2026/03/25/picus-bas-vs-automated-pentesting/