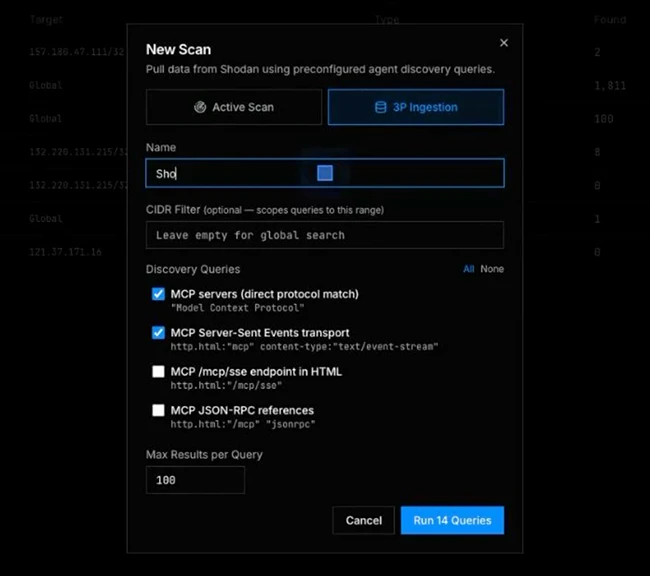

代码不断通过管道移动,凭据继续与它一起浮出水面。GitGuardian的State of Secrets Sprawl 2026将2025年公共GitHub提交中新的硬编码秘密数量计入2865万个,延长了暴露访问密钥、令牌和密码的多年增长。

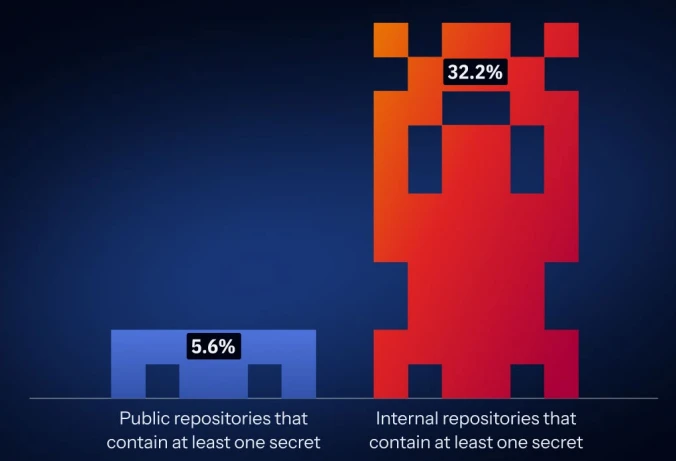

至少包含一个秘密的公共和内部存储库(来源:GitGuardian)

曝光正在超越代码

这个问题不再只存在于公共存储库中,因为内部环境携带了更大份额的泄露的凭据,通常与生产系统和运营访问直接相关。内部存储库显示包含硬编码机密的可能性要高得多,这使敏感访问更接近核心基础设施。

很大一部分事件也来自源控制之外的工具,其中 Slack、Jira 和 Confluence 等协作平台成为日常工作流程的一部分。这些环境通常包括在故障排除或常规协调期间共享的凭据,这些条目可以授予对系统的即时访问权限。

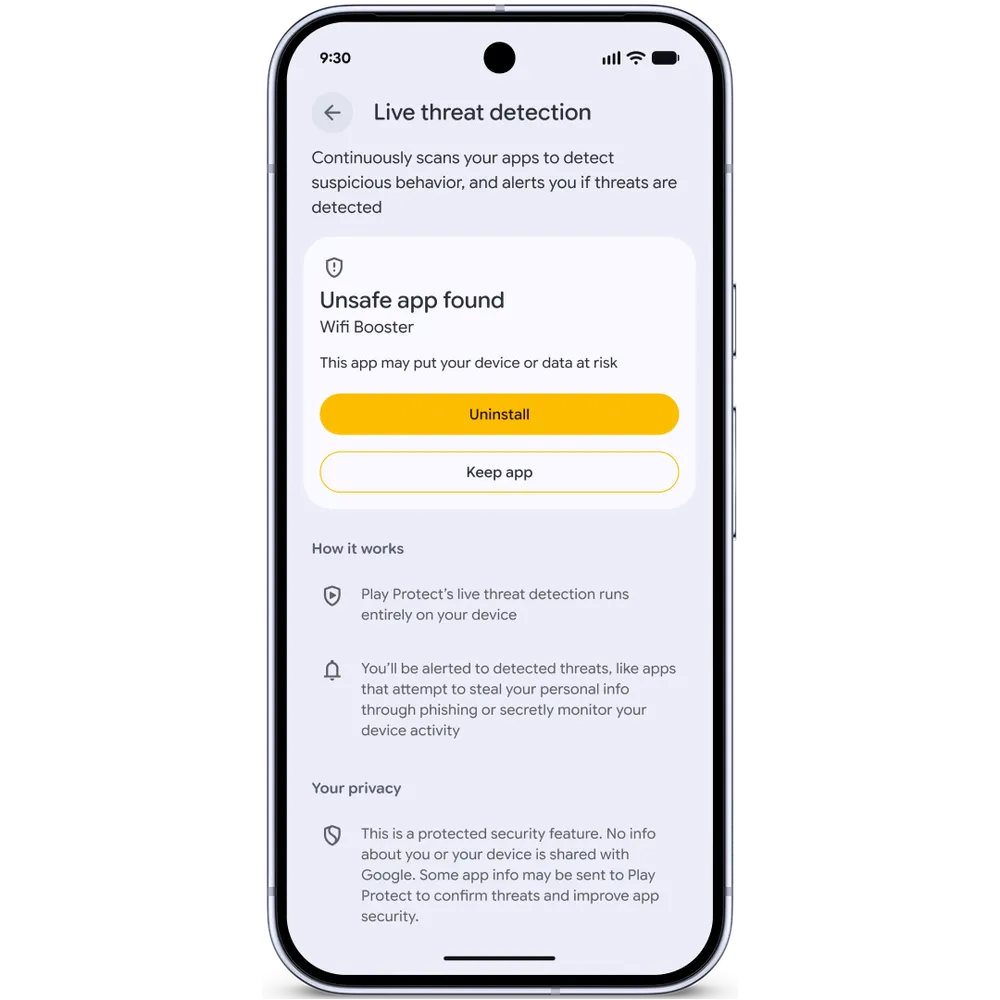

自托管基础设施增加了另一个维度,GitLab实例和Docker注册表暴露在互联网上,其中包含大量在发现后仍然可以使用的凭据。这些系统倾向于在标准扫描流程之外运行,这使得敏感数据随着时间的推移而积累起来。

人工智能开发正在增加更多的凭据来跟踪

人工智能工具的发展在开发工作流程中引入了新的凭据来源,项目现在连接到模型提供商、编排层、检索系统和代理框架,每个都需要自己的身份验证,并增加了流通的秘密总量。

许多增长最快的泄露秘密类别与这些人工智能服务直接相关。这些凭据出现在代码、配置文件和支持基础设施中。人工智能辅助编码有助于模式,生成或共同编写的更改显示,与更广泛的基线相比,暴露的秘密率更高。

“人工智能使构建、集成和发货变得更容易、更快。但每个新工具、API、工作流程、代理和服务帐户也都会创建新的凭據来管理,以及更多的表面区域供攻击者瞄准。该公司在博客中写道:“当组织扩大创造速度超过治理时,秘密开始到处传播。”

这显示了开发环境的转变,团队连接更多服务,并依靠自动化来构建和部署软件。每个连接都会添加另一个必须存储、共享和维护的凭据,从而增加可能发生暴露的地方数量。

泄露的凭证有效期多年

更持久的问题之一是暴露的凭据保持活跃的时间有多长,几年前泄露的秘密继续发挥作用,并将风险远远超出初始暴露。

替换凭据通常涉及跨多个系统的更改,包括代码库、部署管道和共享配置。这些依赖性减缓了补救速度,并允许暴露的访问保持原位。

该报告还确定了团队如何确定修复的优先级方面的差距。仅依赖验证状态的优先排序方法没有解决部分风险。一些敏感的凭据与已知的模式不匹配或无法自动验证,但仍提供有意义的访问权限。

更广泛的运营问题

这显示了凭据现在如何通过软件系统移动。它们出现在存储库、内部平台、协作工具和基础设施服务中。这种分布使得跟踪所有权、使用情况和曝光变得更加困难。

人工智能相关服务增加了另一层,凭据显示在与MCP等新兴标准绑定的配置文件中。这些文件通常与应用程序逻辑保持密切,并且可以与代码一起提交。

结果是一个更大、更分散的环境,其中曝光跨越了多个系统,具有不同的控制和时间表。在工作流程的一个部分创建的凭据可以在另一个部分出现,并且在首次公开后可以长时间保持活跃。

秘密蔓延反映了软件跨团队和工具的构建和维护方式。暴露的凭据数量持续增加,许多凭证仍然可以长时间使用。内部系统、协作平台和人工智能驱动的工作流程都为这种模式做出了贡献,扩大了与泄露访问相关的风险范围和持续时间。

原文链接地址:https://www.helpnetsecurity.com/2026/03/27/gitguardian-exposed-credentials-risk-report/