HackerNews 编译,转载请注明出处:

![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科“Pack2TheRoot”:易被利用的 Linux 漏洞可致获得 root 权限](https://www.anquan114.com/wp-content/uploads/2026/04/20260428163436831-image.png)

PackageKit 跨发行版软件包管理抽象层中存在一个易于利用的高严重性漏洞,该漏洞可让非特权用户以 root 权限安装软件包。

此漏洞编号为 CVE – 2026 – 41651,严重程度评分(CVSS)为 8.1,被描述为事务标志上的检查时与使用时(TOCTOU)竞争条件。

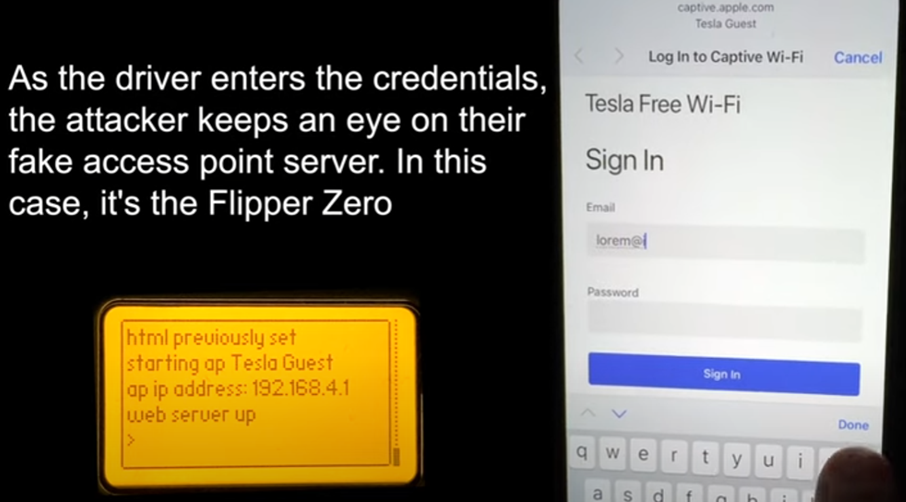

这个被称为 Pack2TheRoot 的漏洞由三个问题组合而成,在写入调用者提供的标志时,未检查事务是否已获授权,甚至在事务运行时也未进行检查。

这导致事务在标志损坏的情况下运行,并且由于标志是在调度时读取,而非在授权时读取,后端会看到攻击者设置的标志。

美国国家标准与技术研究院(NIST)的一份公告称,非特权用户可利用 Pack2TheRoot 漏洞,无需身份验证就以 root 身份安装任意 RPM 软件包,包括脚本片段。

经确认,该安全缺陷影响 PackageKit 1.0.2 至 1.3.4 版本,但很可能自 14 年前发布的 0.8.1 版本就已存在(1.0.2 版本发布于 12 年前)。

发现该漏洞的德国电信红队表示,已确认受影响的 Linux 发行版包括 Ubuntu 桌面版 18.04(已终止支持)、24.04.4(长期支持版)、26.04(长期支持版测试版),Ubuntu 服务器版 22.04 – 24.04(长期支持版),Debian 桌面版 Trixie 13.4,RockyLinux 桌面版 10.1,Fedora 43 桌面版以及 Fedora 43 服务器版。

德国电信指出:“可以合理假设,所有启用了 PackageKit 的发行版都存在此漏洞。由于 PackageKit 是 Cockpit 项目的可选依赖项,许多安装了 Cockpit 的服务器可能也存在漏洞,包括红帽企业 Linux(RHEL)。”

该公司未透露该漏洞的技术细节,并指出它很容易被利用,可能使攻击者获得 “root 访问权限或以其他方式危害系统”。

德国电信称:“尽管该漏洞能在数秒内被成功利用,但它会留下痕迹,可作为系统被入侵的有力指标。成功利用该漏洞后,PackageKit 守护进程会出现断言失败并崩溃。Systemd 会在下次 D – Bus 调用时恢复该守护进程,从而避免拒绝服务,但崩溃情况可在系统日志中观察到。”

PackageKit 1.3.5 版本已修复 Pack2TheRoot 漏洞。近期 Debian、Ubuntu 和 Fedora 的更新中也包含了针对此漏洞的补丁。

© 版权声明

文章版权归原作者所有,转摘请注明出处。文章内容仅代表作者独立观点,不代表安全壹壹肆&安全114的立场,转载目的在于传递网络空间安全讯息。部分素材来源于网络,如有侵权请联系首页管理员删除。

THE END