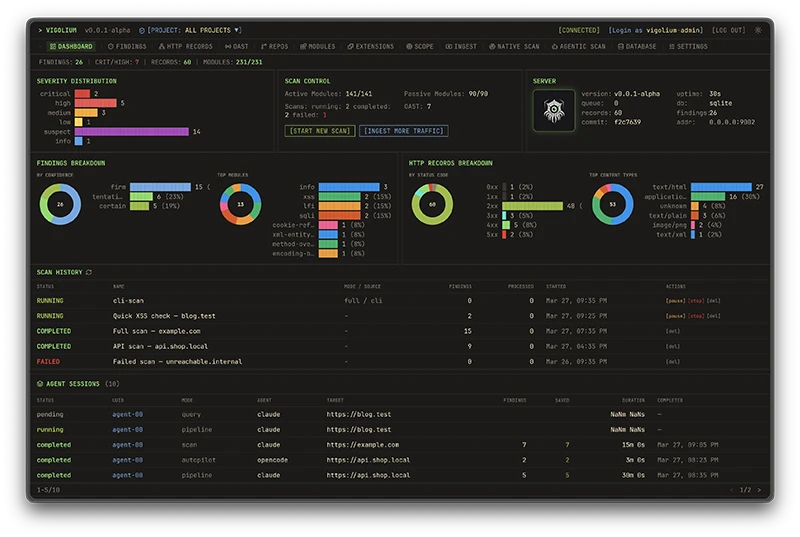

BlacksmithAI是一个开源渗透测试框架,它使用多个人工智能代理来执行安全评估生命周期的不同阶段。

用于进攻性工作流程的多代理结构

BlacksmithAI作为一个分层系统运行,其中编排器在专业代理之间协调任务执行。

每个代理都映射到一个通用的渗透测试功能。侦察代理处理攻击面映射和信息收集。扫描和枚举代理执行服务发现。漏洞分析代理评估弱点和潜在暴露。漏洞代理执行概念验证活动。开发后代理检查影响和潜在的横向移动。

编排器在这些角色中分配任务,并将输出汇编成最终报告。该模型在与既定的进攻性测试实践一致的定义功能之间分配推理和执行。

「大多數人工智慧安全工具,不多,依靠一個’超级代理’來完成所有事情。但这不是真正的渗透测试的运作方式。虽然它可以由一个人执行,但通常由一个团队进行,以最大限度地提高效率和深度。BlacksmithAI的作者Yohannes Gebrekirstos告诉Help Net Security,“这就是为什么我们使用分层多代理方法根据现实世界实践对代理进行建模。”

他解释了编排代理充当流程负责人,与用户互动并管理其他代理。该权限允许它将复杂的任务分解为子目标,并将其委托给专门的子代理。每个子代理都有自己的领域专业知识和工具集。例如,侦察人员使用Whois和Dig等工具进行目标分析。这反映了真正的渗透测试团队的运作方式,每个专家都贡献了重点专业知识,提高了效率和结果。

“该系统的设计既灵活又简单。它重量轻,易于扩展,允许贡献者在没有摩擦的情况下添加新的专业代理和工具。BlacksmithAI还使用共享容器,一个迷你Kali环境。代理在已安装必要工具的预配置环境中运行,而不是为每个任务启动新的容器,这会消耗时间和内存。这提高了资源效率并实现了工具缓存,同时访问控制可以防止代理添加或删除工具,确保跨运行的一致性。Yohannes补充说:“它构建一次,它连续运行,使用FastAPI,速度也很快。”

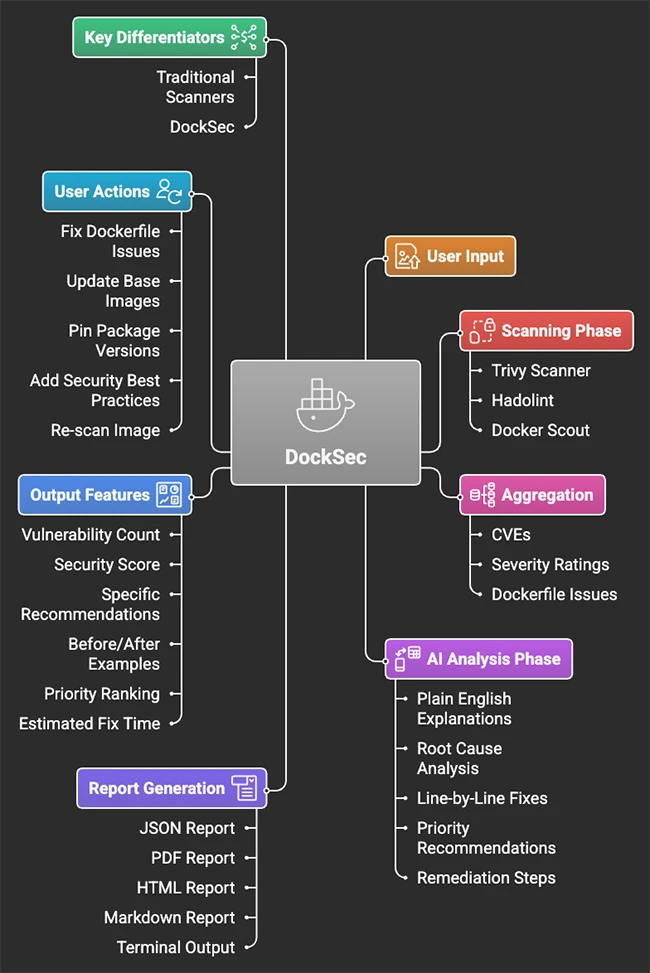

与现有安全工具集成

该框架通过容器化环境与既定的安全工具集成。BlacksmithAI包括:

- 预配置的Docker图像

- 行业标准安全实用程序

- 专为自动执行而设计的基于CLI的工具

执行在受控环境中进行,以支持自动化评估活动。

部署要求包括Docker、Python 3.12、Node.js运行时组件和uv软件包管理器。支持的操作环境包括通过WSL2的Linux、macOS和Windows。

灵活的人工智能后端支持

BlacksmithAI通过可配置的后端支持多个大型语言模型提供商。

当前的集成包括OpenRouter、vLLM和自定义提供商端点。此设置允许代理推理根据部署偏好在内部基础设施或外部模型服务上运行。

操作使用的接口

该框架提供终端和网络界面供操作使用。

用例包括自动安全评估、持续监控、漏洞发现和验证工作流程。该系统还支持教育测试环境和研究活动。

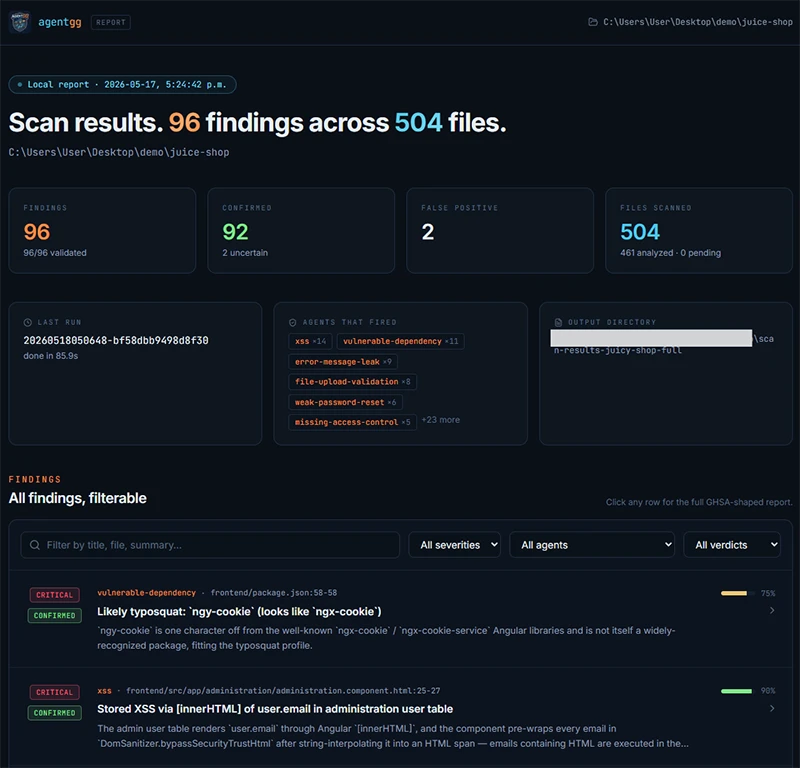

报告功能生成结构化的输出,并从执行的任务中提取支持证据。

未来计划和下载

Yohannes说:“未来的计划包括增加对Metasploit和BeEF等互动工具的支持,这将使系统更加强大。我们还计划引入浏览器支持,以便代理可以测试网站功能。目前,Nikto和Gobuster等工具可以发现路径和已知漏洞,但它们无法点击按钮或填写表格。

我的目标是允许用户使用MCP添加其他工具,使平台易于扩展。示例包括MCP Playwright浏览器或MCP Shodan集成。另一个优先事项是让用户能够添加技能。除了工具文档之外,这将允许代理通过结合多个工具来学习最佳实践。”

BlacksmithAI在GitHub上免费提供。

原文链接地址:https://www.helpnetsecurity.com/2026/03/02/blacksmithai-open-source-ai-powered-penetration-testing-framework/